微软发布公告称 IE 0day 漏洞已遭利用 且无补丁

|

这些有限的 IE 0day 攻击被指是更大规模的黑客活动的一部分,其中牵涉了针对火狐用户的攻击。 漏洞详情 根据公告,微软将该 IE 0day 漏洞描述为远程代码执行漏洞 ( RCE ),是由负责处理 JavaScript 代码的浏览器组件 IE 脚本引擎中的内存损坏漏洞引发的。 微软对该 0day 的描述为:脚本引擎处理 IE 内存对象的方式中存在一个远程代码执行漏洞。该漏洞可损坏内存,导致攻击者以当前用户的上下文执行任意代码。成功利用该漏洞的攻击者可获得和当前用户同样的用户权限。如果当前用户以管理员用户权限登录,则成功利用该漏洞的攻击者能够控制受影响系统。之后攻击者能够安装程序;查看、更改或删除数据;或者以完整的用户权限创建新账户。 在基于 web 的攻击场景中,攻击者能够托管特别构造的可通过 IE 浏览器利用该漏洞的网站,之后说服用户查看该网站,比如通过发送邮件的方式查看网站。比如,发送电子邮件。 解决办法 在默认情况下,Windows Server 2008、Windows Server 2008 R2、Windows Server 2012、Windows Server 2012 R2、Windows Server 2016 和 Windows Server 2019 以“增强的安全配置”受限制模式运行。“增强的安全配置”模式是IE的一组预配置设置,可降低用户或管理员下载并在服务器上运行特殊构造的 web 内容的可能性。它是针对尚未被加入“IE可信”站点区域的网站的一个缓解因素。 应变措施 限制对 JScript.dll 的访问权限。 对于32位系统,在管理员命令提示符中输入如下命令:

对于64位系统,在管理员命令提示符中输入如下命令:

值得注意的是,微软表示,应用该应变措施可能导致依赖 javascript.dl 的组件或特征功能减少。因此微软推荐尽快安装更新实现完全防护。在安装更新前需要还原缓解步骤以返回到完整状态。 在默认情况下,IE11、IE10 和 IE9 用户使用的是未受该漏洞影响的 Jscript9.dll。该漏洞仅影响使用 Jscript 脚本引擎的某些网站。 撤销应变措施微软还给出了撤销应变措施的步骤: 对于32位系统,在管理员命令提示符中输入如下命令:

对于64位系统,在管理员命令提示符中输入如下命令:

微软表示所有受支持的 Windows 桌面和 Server OS 版本均受影响。 在这里建议大家能更新的就及时更新吧。 参考来源:微软官方公告 本文素材来自互联网 (编辑:ASP站长网) |

苹果iPhone 13 Pro机

苹果iPhone 13 Pro机 广西电信与中兴通讯完

广西电信与中兴通讯完 小白智能看护灯评测:

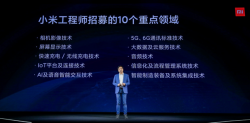

小白智能看护灯评测: 专访小米AIoT高管:通

专访小米AIoT高管:通 移动专区周级收录如何

移动专区周级收录如何